Siber Güvenlikte Güncel Tehditler ve Trendler:2024

İnternetin ve dijital teknolojilerin yaşantımızın her alanına nüfuz etmesi ile siber güvenlik çağımızın vazgeçilmez bir unsuru haline gelmiştir.Bireylerin,işletmelerin ve devletlerin hassas verileri ve sistemleri çeşitli siber saldırı yöntemleri ile sürekli olarak siber tehditlere maruz kalmaktadır.

Hızla değişen dijital dünyaya adapte olarak siber saldırganlar daha sofistike ve karmaşık saldırı yöntemleri geliştirmektedir.Bu yöntemler geleneksel güvenlik önlemlerinin etkinliğini sorgulatabilir ve kuruluşları savunmasız hale getirebilir.Bu durumlarda siber güvenlik profesyonellerinin her zaman bir adım önde olması ve endüstrininde hızla değişmekte olan tehditlere karşı adapte olması gerekmektedir.

Bu yazımda 2024 yılındaki güncel tehdit ve trendlere,gelecekteki tehditlerin potansiyellerine değiniyorum.

1. Fidye Yazılımları (Ransomware)

Kullanıcıların veya işletmelerin hassas verilerini veya cihazlarını şifreleyerek erişimlerini engelleyen,erişim anahtarı karşılığında fidye talep eden,ödenmediği takdirde cihazı kilitli tutmakla veya verileri silmekle tehdit eden kötü amaçlı yazılım türüdür.Özellikle büyük şirketler,kamu kurum ve kuruluşları için ciddi tehditlerdir.

Bu saldırılar hem bireyler hem kuruluşlar için ciddi finansal kayıplara,veri kayıplarına ve itibar kayıplarına yol açabilir.

İlginizi çekmesi için birkaç istatistik:

2023 yılında kaydedilen tüm siber saldırıların %20’si fidye yazılımlarını içeriyordu.

Bir veri ihlalinin 2023 yılında küresel ortalama maliyeti 4,45 milyon ABD doları olarak kayıtlara geçti.

Fidye yazılımının dünyaya maliyetinin 2031’de 265 milyar dolara çıkması bekleniyor.

2. Gelişmiş Kalıcı Tehditler (Advanced Persistent Threats — APT)

Hassas verileri çalmak,siber casusluk yapmak ve sistemleri sabote etmek amacıyla tasarlanmış siber saldırılardır.APT grupları olarak adlandırılan, devlet destekli siber saldırganların gerçekleştirdiği bu saldırının amacı hedef ağa sızıp varlığını farkettirmeden yayılmaktır.

APT Grupları ve Saldırılarına Örnekler

Stuxnet:ABD ve İsrail tarafından ortaklaşa geliştirildiğine inanılıyor.2010 Yılında keşfedilen ve İran’ın nükleer programını hedef alan bir bilgisayar solucanıdır.Siber savaşın ilk örneklerinden biri olarak öngörülmektedir.

Lazarus Group:Kuzey Kore menşeli APT grubu. 2014 Sony Pictures saldırısı, WannaCry fidye yazılımı saldırısı, çeşitli banka soygunları gibi faaliyetleriyle bilinir.

APT28 (Fancy Bear, Sofacy):Rusya menşeli APT grubu.2016 ABD başkanlık seçimleri sırasında Demokratik Ulusal Komite’nin (DNC) hacklenmesiyle bilinir.

APT29 (Cozy Bear, The Dukes):Çin menşeli APT grubu.2020’de COVID-19 aşı araştırmalarına yönelik saldırılar, SolarWinds saldırısı gibi faaliyetleriyle bilinir.

APT41 (Kötü Panda):Çin menşeli APT grubu.ABD’de sağlık hizmeti tedarik zincirlerine sızma, biyoteknoloji firmalarından hassas verileri çalma ve COVID-19 yardım ödemelerinin çalınması gibi faaliyetleriyle bilinir.

3. Kimlik Avı (Phishing)

Saldırganlar kullanıcıları çeşitli yöntemlerle kandırarak hassas bilgilerini(kredi kartı bilgileri,şifreleri vb.)elde etmek için sahte e-posta,web sitesi veya mesajlar kullanır.Bu saldırılarda genellikle sosyal mühendislik teknikleri kullanılır.

Saldırgan genellikle bir banka veya kamu kurum ve kuruluşlarından geliyormuş gibi görünen sahte mesajlar veya web siteleri oluşturarak insanları kandırmaya çalışır.Bu tarz mesaj veya web siteleri insanları kötü amaçlı yazılımları indirmeye,kimlik bilgileri ve kredi kartı bilgileri gibi hassas verilerini sahte bir ödeme sayfasına girmeye teşvik edebilir.

4.Dağıtılmış Hizmet Reddi (DDoS) Saldırıları

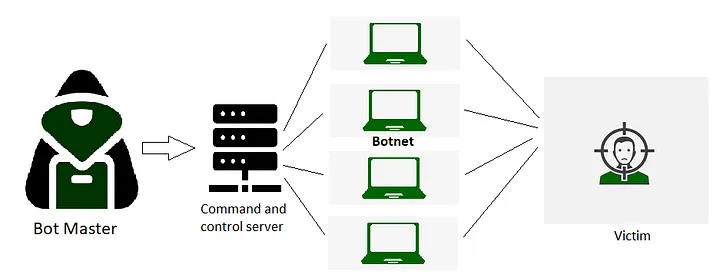

Bir hedefin hizmetlerini aşırı yükleyerek erişilemez hale getirmeyi amaçlar.Saldırganlar, hedef sisteme aşırı miktarda trafik göndererek sistem kaynaklarını tüketir ve bu da hizmetin yavaşlamasına veya tamamen durmasına neden olur.

DDoS saldırıları genellikle botnet adı verilen, kötü amaçlı yazılımlar tarafından kontrol edilen ve saldırganın komutlarını uygulayan birçok cihazdan (bilgisayarlar, IoT cihazları, vb.) oluşan bir ağ kullanılarak gerçekleştirilir. Bu cihazlar, hedefe koordineli bir şekilde büyük miktarda trafik gönderir.

5.Nesnelerin İnterneti (IoT) Cihazlarına Yönelik Saldırılar

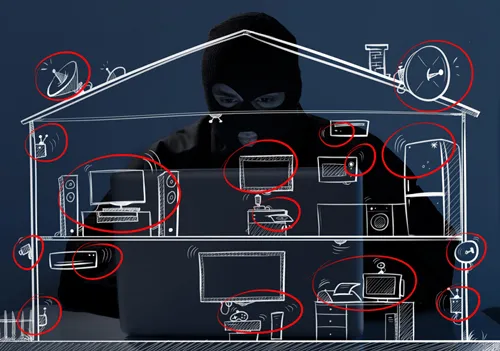

IoT cihazlarının yaygınlaşması ile birlikte bu cihazlar siber saldırganlar için cazip hedefler haline gelmektedir.

Bu cihazlar akıllı ev aletleri,arabalar,giyilebilir cihazlar ve endüstriyel kontrol sistemleri gibi çeşitli şekillerde olabilir.Yetersiz güvenlik önlemleri nedeniyle,IoT cihazları ağlar için giriş noktaları olabilir.

6.Veri İhlalleri (Data Breaches)

Veri ihlali, saldırganların kullancılara ait kişisel veriler (sosyal güvenlik numaraları, banka hesap numaraları, sağlık verileri vb.) ve kurumsal veriler (müşteri kayıtları, fikri mülkiyet, finansal bilgiler vb.) dahil olmak üzere hassas ve gizli bilgilere eriştiği bir güvenlik olayıdır.

Bireylerin ve kuruluşların gizliliğini tehdit eden bu ihlallerden elde edilen bilgiler saldırganlar tarafından bir elmas niteliğinde olabiliyor ve çeşitli Deep Web,Dark Web forumlarında satılabiliyor.

7.Derin Sahte (Deepfake) Saldırıları

İşitsel ve görsel içeriğin manipülasyonu giderek daha karmaşık ve büyüyen bir tehdit olma yolunda ilerliyor.

Başlangıçta mizah veya eğlence aracı olarak düşünülmüş olsa da Deepfake kitleleri aldatmaya ve gerçeğe olan inancı zayıflatmaya yarayabiliyor.Ek olarak bu teknolojiler gelecekte kimlik doğrulama süreçlerinide hedef alabilir.

8.Kritik Altyapılara Yönelik Saldırılar

Toplum düzeninin işleyişi için hayati öneme sahip olan sistemleri hedef alan saldırılardır.Bu saldırılar elektrik ve su şebekeleri,doğaz hatları,iletişim sistemleri,ulaşım sistemleri,sağlık gibi kritik altyapılarda sistemin işlevini bozabilir,yavaşlatabilir,maddi hasara yol açabilir ve en önemlisi can kaybına yol açabilir.

Kritik altyapıların korunması ülkelerin önemli gündem maddelerindendir.Birçok ülke bu konuda çalışma ve tatbikatlar yürütmekte,yasal ve teknik çalışmalar yapmaktadır.

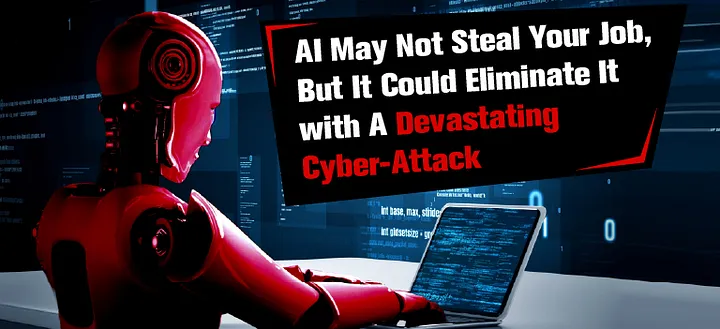

9.Yapay Zeka ve Makine Öğrenimi Odaklı Tehditler

Günden güne yaygınlaşan,yapay zeka ve makine öğrenimi teknikleri kullanılarak gerçekleştirilen siber saldırılardır.Geleneksel saldırılara kıyasla daha karmaşık,zor tahmin edilebilir ve yıkıcı olabilir.

Yapay zeka destekli kimlik avı (Phishing),derin sahtekarlık (Deepfake),yapay zeka destekli brute force saldırıları,yapay zeka destekli kötü amaçlı yazılımlar,otonom saldırılar günümüzde ve yakın gelecekte karşımıza çıkmaya devam edecek gibi duruyor.

10.Bulut Güvenliği (Cloud Security)

Bulut bilişim verilerin,uygulamaların,hizmetlerin internet üzerinden sunulduğu modeldir ve bulut tabanlı hizmetler gün geçtikte bireyler ve şirketler tarafından daha fazla tercih ediliyor.Bu durum yeni güvenlik riskleride barındırıyor.

Bulut güvenliği ise bu verilerin ve hizmetlerin siber tehditlere karşı korunmasını amaçlar.Bu güvenlik ihlal edilmesi durumunda ciddi mali,operasyonel ve itibar kaybı gibi sorunlar doğurabilir.

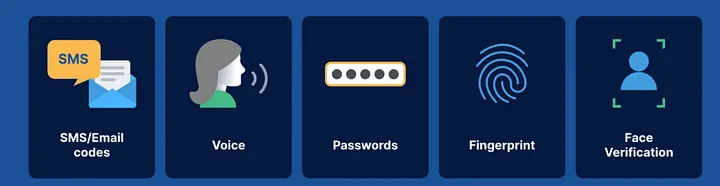

11.Kimlik Doğrulama Yöntemlerinin Geliştirilmesi

Bir kullanıcının iddia ettiği kimliğini doğrulama sürecidir.Kullanıcı hesap veya sisteme erişim için kimlik doğrulama yöntemi kullanır.Kimlik doğrulama yöntemleri bir şifre veya PIN kodu,parmak izi,yüz veya ses tanıma yöntemlerden en az birini veya birden fazlasını aynı anda içerebilir.

Kimlik doğrulama yöntemlerinin geliştirilmesi üzerine tartışmalar, kuantum teknolojilerinin konuşulduğu günümüzde ve gelecekte karşımıza sıkça çıkacak gibi duruyor.

12.Endüstriyel Kontrol Sistemleri (ICS) Güvenliği

Endüstriyel süreçleri kontrol etmek ve yönetmek için kullanılan bu bilgisayar sistemleri, enerji,su,gaz,kimya,ulaşım ve üretim gibi kritik altyapılarda yaygın kullanılmakta.

Bu sistemlerin güvenliğini sağlamak saldırıların,veri ihlallerinin ve operasyonel kesintilerin önlenmesi açısından önemlidir.

13.Kuantum Bilişim Tehditleri (Quantum Computing Threats)

Kuantum hesaplamadaki ilerlemeler ve bu alandaki gelişmelerin siber güvenlik ortamını yeniden şekillendirmesi bekleniyor.

Kuantum bilgisayarlarının hesaplama gücü geleneksel şifreleme yöntemlerini kırabilir,veri güvenliğinde yeni güvenlik açıklıklarına yol açabilir.

14.Elektrikli Araçlardaki Siber Tehlike

Elektrikli araçların yaygınlaşmasıyla bu araçlar,siber saldırganlar için potansiyel birer hedef haline gelmiştir.

Uzaktan erişim,şarj altyapısının güvenliği,batarya ve sürüş verilerinin elde edilmesi,otonom sürüş güvenliği,güncelleme ve yazılım güvenliği gibi konular elektrikli araçların yaygınlaşmasıyla günümüz ve gelecekte sıkça karşımıza çıkacak gibi duruyor.

15.Sıfır Güven(Zero Trust) Modeli

Geleneksel yaklaşımların yerine giderek Zero Trust modeli benimsenmektedir.Model varsayılan olarak hiçbir kullanıcı,cihaz veya ağ segmentine güvenmeme ilkesine dayanır.

Modelde her erişim isteği,kimlik doğrulama ve yetkilendirme ile doğrulanır.Erişim yalnızca ihtiyaç duyulan kaynaklarla sınırlıdır.

16.İç Tehditler (Internal Threats)

Bir kuruluşun kendi içindeki çalışanları,müşterileri veya iş ortakları tarafından kasıtlı veya kasıtlı olmadan yürütülen potansiyel tehlikelerdir.

Genellikle hoşnutsuz mevcut çalışanlar,erişim bilgileri kullanımdan kaldırılmamış eski çalışanlar,rakip firma veya devlet adına hareket eden kötü niyetli kişiler veya bilinçsiz kullanıcılar iç tehditlere örnek verilebilir.

Kaynaklar:

https://www.ibm.com/security/data-breach

https://www.embroker.com/blog/top-cybersecurity-threats

https://www.priviasecurity.com/2024-yilinda-siber-guvenlik-gelecegi-sekillendiren-trendler/

https://www.ibm.com/think/topics/insider-threats?

https://cybersecurityventures.com/cybercrime-damage-costs-10-trillion-by-2025/

Share this content:

Yorum gönder